什么都阻止不了攻击者添加其他恶意软件。

某娱乐公司流应用被超 40 万台设备组成的物联网 (IoT) 僵尸网络围困 13 天,网络及服务器在大规模分布式拒绝服务 (DDoS) 攻击下持续宕机。

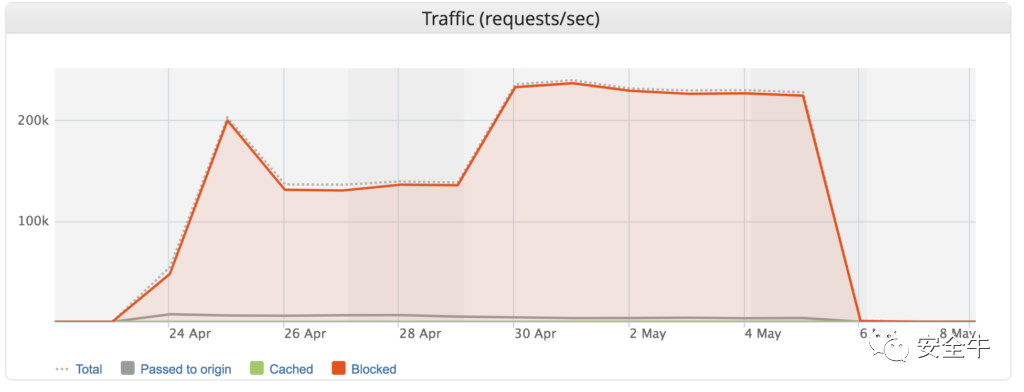

攻击发生在 4 月 24 日,峰值时该流服务器每秒承受 29 万多个请求,跻身史上大型应用层 DDoS 攻击行列。

应用层攻击即为针对 OSI 七层模型中最顶层的攻击,亦称 7 层 (Layer7) 攻击,区别于 DNS 放大等网络层攻击。该攻击旨在通过大量 HTTP GET/POST 请求弄崩公司服务器。

发现该攻击的 Imperva 安全研究员维塔利 · 西蒙诺维奇 (Vitaly Simonovich) 在报告中称:攻击者使用了与该娱乐公司客户服务应用相同的合法用户代理 (User-Agent),屏蔽掉了自身攻击动作。

“ 攻击一度针对该流应用的身份验证组件。我们不确定攻击者的目的是要执行暴力破解攻击还是 DDoS 攻击,但只要缺乏精准缓解机制,结果都是一样的——拒绝服务。 娱乐僵尸网络攻击 Imperva 审查该攻击时发现,绝大多数 IP 地址的开放端口都包含 2000 和 7547——感染 Mirai 恶意软件的物联网设备就常会开放这两个端口。 分析攻击相关 IP 地址后,Imperva 注意到,尽管黑客做了伪装试图阻碍攻击源追踪,但该攻击明显是由位于巴西的攻击源操控的。 Mirai 可接管不安全物联网设备,从路由器到婴儿监视器都逃不脱它的魔爪。2016 年,Mirai 集结大量被黑设备组成僵尸网络,搞瘫域名注册服务提供商 Dyn,从此 “名震江湖”,成为臭名昭著的物联网恶意软件。 那次大型 DDoS 攻击中,Mirai 利用了 50 万台受感染设备,令 BBC、NetFlix 和推特等 Dyn 公司的客户掉线数小时。 Imperva 研究人员指出,Mirai 恶意软件很容易改造,其源代码仅含有 DDoS 功能,但 “什么都不能阻止攻击者往里面添加其他恶意软件,利用被黑设备执行额外攻击,比如暴力破解。”